IBM Sterling Secure Proxy

Sicurezza avanzata per i vostri scambi di dati tra più aziende con ponti ad alta velocità e file routing dinamico

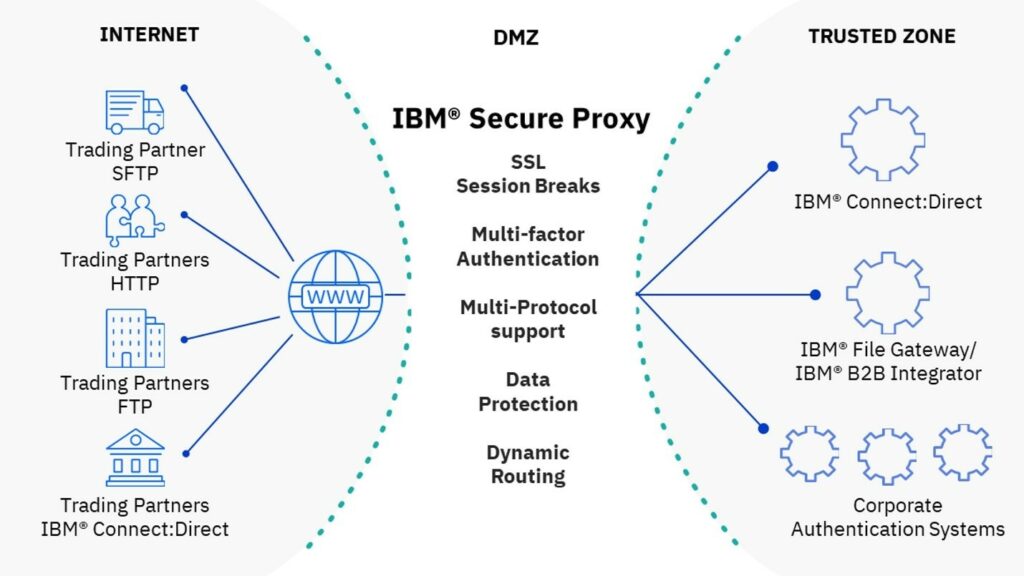

IBM Secure Proxy è un proxy di applicazione basato su una zona demilitarizzata (DMZ) che protegge i trasferimenti dati alla rete Internet pubblica, imponendo controlli serrati, quali la autorizzazioni ai partner commerciali, le autenticazioni a più fattori e l’interruzione della

sessione prima del trasferimento all’interno della tua safe zone.

IBM Secure Proxy offre un trasferimento dati B2B completamente sicuro.

IBM Sterling Secure Proxy / SEAS Capacità chiave

La nuova funzionalità di file routing consente ai clienti di migrare in modo trasparente su differenti sistemi interni. Riduce al minimo il rischio di interruzioni durante le migrazioni del sistema, evitando al contempo le richieste di comunicazione e coordinazione esterne. Il vero valore consiste nell’isolare i partner commerciali e i clienti dagli scambi dati nei loro sistemi interni.

Il File routing dinamico consente di effettuare migrazioni del sistema interno in modo trasparente dai partner commerciali esterni

Di che cosa si occupa IBM Sterling Secure Proxy?

- impedendo la connettività diretta tra le reti esterne e interne

- Autentica le identità per evitare accessi non autorizzati

- Supporta i protocolli FTP, FTPS, HTTP, HTTPS, AS2, SSH/SFTP, PeSIT e IBM Sterling Connect:Direct

Che cosa consente di fare?

- Usufruire della rete Internet in modo sicuro per lo scambio di dati con partner, provider e clienti

- Consolidare e semplificare la gestioni di sicurezza per IBM Sterling File Gateway, IBM Sterling B2B Integrator e IBM Sterling Connect:Direct

- Implementare diversi livelli di sicurezza e superare i controlli più rigorosi

- Semplificare la migrazione isolando i partner commerciali dalle configurazione mutevoli

Come sapete di averne bisogno?

- Preoccupazione di esporre le reti interne ai rischi di sicurezza dello scambio di dati

- La sicurezza degli scambi di dati risiede in più server ed è difficile da gestire

- Perché lottiamo sempre per rispettare le politiche di sicurezza e la normativa in vigore

In che cosa ci distinguiamo?

- Un portale di accesso personalizzabile affinché i partner commerciali possano autogestire le proprie password

- L’autenticazione a più fattori è alla base di un proxy basato sulla DMZ per garantire la s.c. “safe zone”

- Si integra con le infrastrutture di sicurezza esistenti per evitare un “rip and replace”

- Il file routing dinamico semplifica la migrazione dei partner commerciali

Punti-Chiave

Proxy di applicazione

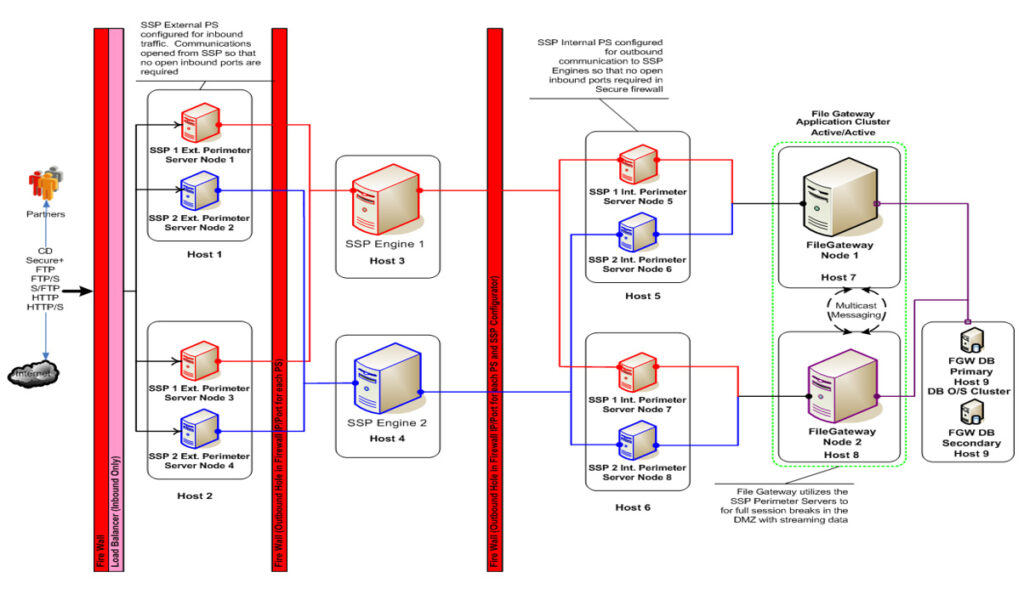

- Si trova in una zona demilitarizzata (DMZ)

- Supporta server IBM Connect:Direct, IBM Connect Express e IBM B2B Integrator

- Supporta più ambienti DMZ

- Supporta HSAO-FASP, FTP, FTPS, SCP, HTTP, HTTPS, AS2, SSH/SFTP, PeSIT e protocolli IBM Connect:Direct

- Certificato per l’esecuzione sulle piattaforme più popolari, tra cui Linux, AIX e Windows

- Si integra con servizi di directory esistenti, quali LDAP, Active Directory e Tivoli

- Supporta un ponte aggiuntivo ad alta velocità

- Supporta un file routing dinamico

- Include un modulo crittografico di dati compatibile con lo standard FIPS 140-2 che l’opzione di comunicazione in modalità FIPS

Best practice di utilizzo del Firewall

- Impedisce l’accesso al firewall

- Minimizza gli obiettivi nella zona demilitarizzata garantendo che i file, le credenziali degli utenti e che i dati non vengano mai memorizzati nella zona demilitarizzata

- Organizza sessioni dalle aree più sicure alle aree meno sicure

- Impone politiche di sicurezza interne ed esterne

Sicurezza del perimetro

- Impedisce le comunicazioni dirette tra sessioni interne ed esterne stabilendo interruzioni di sessioni sicure nella zona demilitarizzata mediante SSL o TLS

- Ispeziona le informazioni di controllo sensibili e il protocollo, abilitando la gestione degli errori configurabile per le violazioni

- I limiti di sessione e la crittografia dei dati proteggono dagli attacchi di negazione del servizio

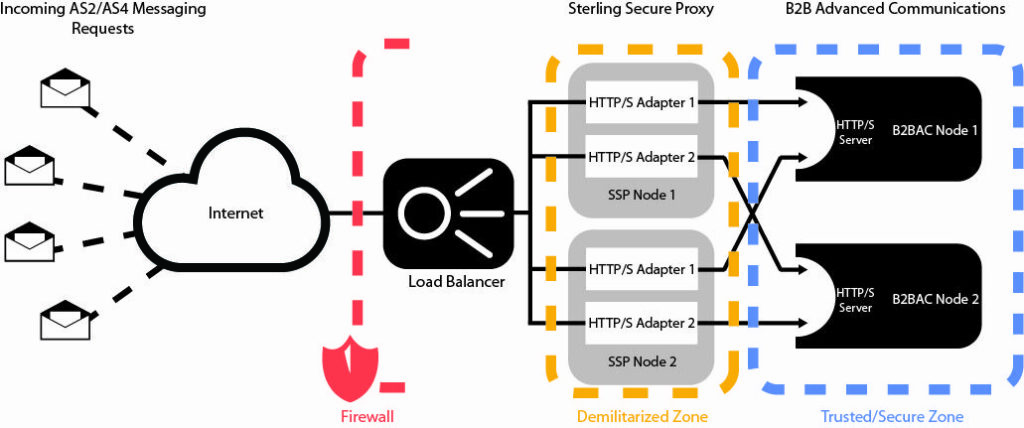

Per un’implementazione ad alta disponibilità, è possibile installare più di un nodo IBM Secure Proxy. Nel seguente esempio, due nodi IBM Secure Proxy indirizzano le richieste a due nodi di comunicazioni avanzate B2B.

Servizi di autenticazione

- Il portale di accesso personalizzabile fornisce la gestione self-service delle password per i partner commerciali

- Supporta l’accesso in un’unica sessione ed si integra con l’infrastruttura di sicurezza esistente, inclusi i database degli utenti di Active Directory e Tivoli

- L’autenticazione a più fattori impone controlli serrati e la convalida dell’identità dei partner commerciali nella zona demilitarizzata prima che venga trasmessa l’informazione nella safe zone

- Le opzioni di identificazione includono l’indirizzo IP, ID e password dell’utente, certificati digitali, chiavi SSH, RSA SecurID

Aggregazione in cluster

- Un gestore di configurazione centrale invia le regole di configurazione a più motori in esecuzione nella zona demilitarizzata, facilitando così l’ampliamento

- L’aggregazione in cluster ad alta disponibilità e il bilanciamento del carico forniscono continuità operativa e migliori prestazioni

Contatta B2B Solutions se hai qualche dubbio o hai bisogno di ulteriori informazioni riguardo IBM Sterling Secure Proxy.